認証局(CA)とPKI仕組み|電子メールの暗号化(5)

- 著者:YAMANJO

- 公開日:2008年11月24日

- 最終更新日:2026年2月17日

PKIとは何か、認証局(CA)の仕組みと役割りついて具体的に理解していきましょう。

電子証明書と認証局

公開鍵暗号通信によって安全に情報をやり取りするための基盤が「PKI」であり、その中心にあるのが信頼の砦となる認証局(CA)であることを前項で学習しました。

しかし、実際のところ認証局は多数存在し、そして技術的には誰でも電子証明書を作成することが可能です。知識があれば自己署名証明書を自作することができるのです。

自己署名証明書は、暗号技術としては正規の証明書と同じ仕組みを用いており、暗号強度に問題があるわけではありません。しかし、認証局が発行したものではないので信頼性の保証はありません。このような自己署名証明書は俗に「オレオレ証明書」と呼ばれることがあります。

これをインストールしてしまうと、その証明書を信頼する状態になります。この状態では、攻撃者が偽サイトを正規サイトのように見せかけたり、通信の途中に割り込んで内容を盗聴・改ざんする中間者攻撃(MITM攻撃)を行ったりする危険があります。(ウェブサイトの暗号通信については、SSL/TLSとは で詳しく学習します)

また、電子証明書は形式(X.509形式)が共通しているため、見た目だけで正当性を判断することは困難です。インストールされていないルート証明書が必要となるサイトにアクセスする際には、ブラウザから警告が表示されるようになっているので、ブラウザの警告を軽視しないことが重要です。

こうした警告は、オレオレ証明書の場合だけではなく、電子証明書の有効期限切れや偽サイトなど、さまざまな状況で表示されます。何度も表示されて煩わしいこともありますが、警告を無視せずに必ず安全なサイトかどうか確認する必要があります。

とは言え、自己署名証明書が常に悪用されるわけではありません。正規に利用されている場合もあります。

インターネットに接続しない社内ネットワーク(閉域網)や、社内認証局を設置して自社の責任で運用する環境では、自己署名証明書や独自CAが正規に利用されることがあります。後述しますが、これは自分たちが自分たちの責任で通信するために使われます。

前項では、パソコンに事前にインストールされていることが信頼の根拠になると学習しました。このように事前にインストールされている状態のことを「プレインストール」と言いますが、プレーンストールされている=OSなどのメーカーが信頼している=信頼できるということになります。

では、プレインストールされていない自己署名証明書を受け取った場合には、何をもって信用すればよいでしょうか?そのためには、もう少し認証局の仕組みと役割を理解しておく必要があります。

認証局には「ルート認証局」と「中間認証局」があることも学習しましたが、また別の見方で分類することができます。

パブリック認証局

これまで学習してきた公的な役割を担う認証局のことです。これらの認証局の多くは民間企業ですが、OSやブラウザベンダーが定める厳格な審査基準を満たすことで、ルート証明書がプレインストールされます。

ただし、すべての認証局のルート証明書を組み込んでおくことは不可能なため、組み込まれているルート証明書の多くは、グローバルに展開する世界的な認証局のものになっています。

パブリック認証局は、主にウェブサイトのHTTPS通信で利用されるサーバ証明書や、電子メールや個人認証に用いられるクライアント証明書を発行しています。(HTTPSについて詳しくは、SSL/TLSとは で学習します)

日本国内においては、電子署名法に基づく基準によって認定を受けている認証局が該当します。電子メールなど、申請者の用途にあわせたクライアント証明書を発行する民間の認証局と、行政手続の電子化を目的として運用される政府系の認証基盤などがあります。これら国内で運営されている認証局の中には、主要なOSやブラウザのルートストアに登録されていないものもあります。(認定とOS・ブラウザへのルート証明書の登録は別の仕組みです)

また、代理店(代行)も多いので、この中から適切な認証局を選択するのはなかなか難しくなっています。

パブリック認証局の証明書は多くの場合有料ですが、無料で発行する認証局も存在します。当然ながら、価格帯は認証局によって差があります。暗号方式としては同じなので、価格の高い電子証明書のほうが暗号の強度が高いというわけではありません。価格差は、審査の厳格さ(ドメイン認証・企業認証など)、サポート体制、有効期間、ブランド力などの付加価値によるものです。

特にウェブサイトで利用するサーバ証明書の場合は、アクセス時に誰でもそのサイトが使用している電子証明書を確認することができます。有名な認証局の電子証明書を利用することで、ブランド力を高めるねらいもあります。

個人が電子メールで電子証明書を利用した場合には、どんな電子証明書でも暗号の強度に優劣はありませんが、有名で高価な電子証明書であればさらに安心材料やステータスになるといったところです。

こうしたパブリック認証局は、役割に応じてさらに分類することができます。

ルート認証局と中間認証局

認証局は階層構造になっています。最上位に位置するのがルート認証局であり、その下に中間認証局が配置されます。

ルート認証局は自己署名証明書(ルート証明書)を持ち、そのルート証明書がOSやブラウザにあらかじめ登録されています。中間認証局は上位認証局のデジタル署名によって正当性が証明されます。

ルート認証局については前項で学習のとおりで、中間認証局の役割や必要性については後述します。

登録局・発行局・検証局

これは認証局内の役割に応じた構成分類です。

一般に、申請者の確認を行う登録局(RA)、証明書を発行する認証局(CA)、そして失効情報を管理・公開する機能(検証局という部門が存在しない場合もあります)に分かれます。ただし、これらは論理的な役割の区分であり、必ずしも独立した3部門として存在するわけではありません。

その役割は文字どおりで、「登録局」は申請者の受付や本人確認をする部門、「発行局」は電子証明書を発行する部門、そして「検証局」は電子証明書が有効なものかどうかを管理する部門です。

検証局については業務内容がイメージしにくいですが、

発行されている電子証明書を失効させる

という重要な役割を担っています。

これは、クレジットカードの暗証番号が漏れたケースと同じで、秘密鍵の流出などの理由で有効期限前に電子証明書を失効させるという意味です。

失効させた電子証明書はリストにして公開します。これによって、電子証明書を受け取ったメーラーやブラウザは、ウェブ上でリストを参照(またはダウンロード)して有効性を確認することができます。つまり、受け取った電子証明書のシリアル番号がリストに記載されていなければ有効(記載されていれば無効)ということになります。

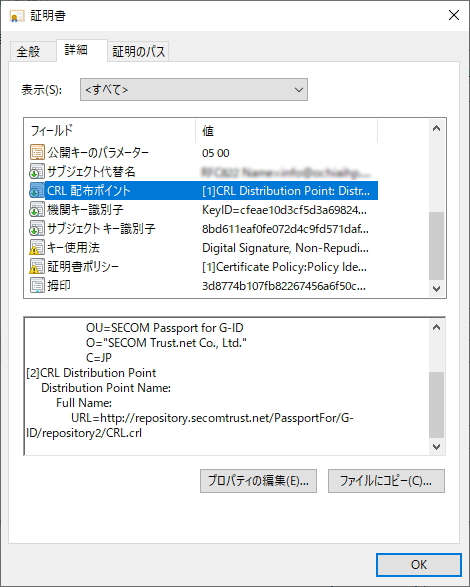

このリストは「CRL(シーアールエル)」と呼ばれています。「Certificate Revocation List」の略で「証明書失効リスト」とも呼ばれます。CRLには、失効した電子証明書のシリアル番号、失効日時などが記載されています。

前項で学習した「証明書」画面の「詳細」タブの「CRL配布ポイント」で、公開されているCRLのURLを確認することができます。実際にURLを入力するとCRLをダウンロードすることができます。

電子証明書を受け取ると、デジタル署名を検証すると同時に、CRLを参照して電子証明書の有効性も確認します。

ただし、CRLは失効証明書の一覧をまとめて取得する方式であるため、データ量が大きくなる場合があります。近年では「OCSP(オーシーエスピー)」と呼ばれるプロトコルを利用して証明書の失効状況を個別に問い合わせる方法が広く用いられています。

OCSPは「Online Certificate Status Protocol」の略で、対象となる証明書のシリアル番号を指定してOCSPレスポンダ(証明書の問い合わせに対して署名付きの応答を返す専用サーバ)に問い合わせを行い、「有効」「失効」「不明」といった状態をリアルタイムに取得することができます。つまり、CRLがリストを丸ごと取得する方式なのに対し、OCSPは個別に問い合わせる方式ということです。

このように、認証局には3つの役割(部門)があることを知っておきましょう。

プライベート認証局

一般に認定された認証局ではなく、企業や組織、または個人が独自に運営する認証局のことです。先述した「オレオレ証明書」のように自らルート証明書を作成し、その認証局として電子証明書を発行します。

社内LANや閉域網など、限定されたネットワーク環境で利用されることが一般的です。あらかじめルート証明書をクライアント端末へ配布し、信頼させることで、パブリック認証局と同様の運用が可能になります。

パブリック認証局の場合は証明書の発行に費用がかかりますが、プライベート認証局ではそのコストを抑えることができます。閉じたネットワークでは通信先が明らかであり、プライベート認証局でも問題はありません。そのため、費用をかけてパブリック認証局から電子証明書を発行してもらう必要性はないかもしれません。

そう判断された場合には、ルート証明書を作成して、ネットワーク内の全クライアントにルート証明書をインストール後、クライアント証明書を発行することで、パブリックと同じ運用が可能となります。

ただし、インターネット上のウェブサイトで利用した場合は、利用者のOSやブラウザにルート証明書が登録されていないため、警告が表示されます。よって、一般公開サイトには適していません。

プライベート認証局を利用するメリットは、当然費用がかからないということです。プライベート認証局で発行された電子証明書であっても暗号方式が同じであれば暗号強度に差はありません。無料で暗号通信やデジタル署名のメリットを享受することができます。

認証局の信頼性

では次に、認証局を信頼できる根拠として何があるのか考えてみましょう。

どんな認証局であれ、ルート証明書をインストールしてしまうと、その認証局が発行したクライアント証明書をすべて信用してしまうことになり、悪意のある相手から情報を抜き取られるなどの被害を受ける可能性があります。

中間認証局の場合は、ルート認証局のデジタル署名によって正当性を確認することができますが、最上位のルート認証局は自己署名証明書しか発行することができません。これは自分で自分を証明しているものであり、それだけで信頼できるものではありませんでした。

そのため、厳重な審査をクリアした認証局のルート証明書は「プレインストールされること」が信頼の根拠となっています。(プレインストールされているルート証明書でも不正発行などの問題により削除されたケースがあります)

では、プレインストールされていないルート証明書を受け取った場合、何をもって信頼することができるでしょうか?

プレインストールされていない認証局の場合は、

認証局の公開情報(CPS)、外部監査の有無、運用実績、知名度

などを総合的に判断することになります。

まず参考となるのが認証局の知名度や実績です。ただし、知名度だけで信頼を判断するのではなく、ルートプログラム(OSやブラウザの開発元が審査する制度)への参加状況や外部監査の有無なども確認する必要があります。

認証局運用規定(CPS:Certification Practices Statement)や証明書ポリシー(CP:Certificate Policy)は、認証局の運用方針や証明書発行基準を示す重要な文書です。多くのパブリック認証局ではこれらを公開しています。

ただし、非常にボリュームが多く、それを読んだらすぐに信頼できる内容になっているとは言えません。あくまでこうした規定をきちんと整備しているということが判断材料となります。

また、多くの認証局は、WebTrust for CAなどの外部監査を受けています。上場企業がさまざまな監査を受けているのと同じで、第三者機関による監査結果の公開は信頼性を判断する重要な材料となります。

通常、個人が申請するクライアント証明書は、本人限定受取郵便などの厳重な受け渡しが行われますが、ルート証明書は多くの認証局でウェブサイトから簡単にダウンロードできるようになっています。ルート証明書の性質として、広く普及させる必要があるからです。そのため、そのサイトが本当に正しい認証局のサイトなのか確認することが必要です。また、公式サイトで公開されているフィンガープリントと照合するなど、真正性を確認することが重要です。

実際に、メーカー製パソコンに不適切なルート証明書がプレインストールされていた事例もあります。このような事例は、プレインストールされているという理由だけで無条件に信頼すべきではないことを示しています。

したがって、

ルート証明書を信頼できる決定的な何かがあるわけではない

ということになります。

信頼は、ルートプログラムによる審査、外部監査、認証局の公開情報など、複数の要素の積み重ねによって成立しています。最終的にルート証明書をインストールするかどうかの判断は利用者側に委ねられますが、多くの場合はOSやブラウザが提供する信頼基盤に依存して運用されています。

こうしたCPやCPSなどの認証局が公開する情報が格納されている場所(URL)を、

リポジトリ

と言います。

リポジトリでは、CP/CPSのほか、証明書失効リスト(CRL)、ルート証明書のフィンガープリント(拇印)、運用マニュアルなどを参照することができます。信頼性を判断する際には、これらの資料を確認することが重要です。

中間認証局

では、ルート認証局が信頼できたら、そのルート認証局のデジタル署名で証明される「中間認証局」の役割について理解していきたいと思います。

これまで、認証局は階層構造になっていると学習してきました。中間認証局は、ルート認証局のデジタル署名によって証明されており、ルート認証局が信頼されていることを前提として信頼されます。

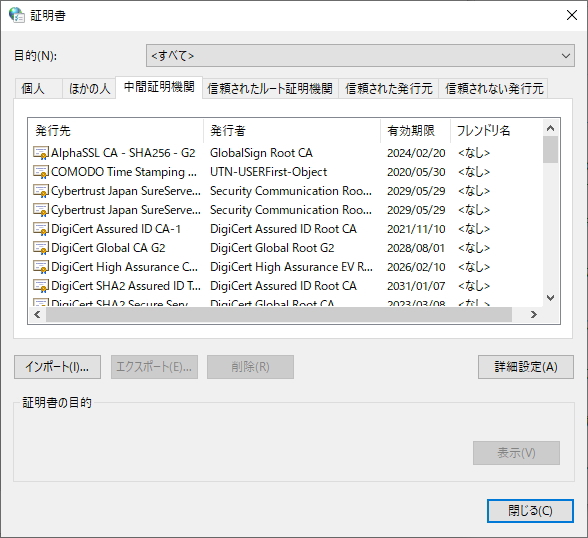

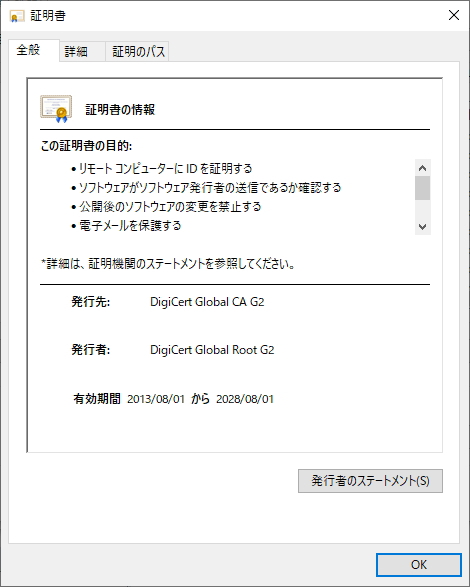

前項で学習のとおり「証明書」画面の「中間証明機関」ストアのタブに、中間認証局の中間CA証明書がインストールされています。

中間認証局の場合「発行先」がその中間認証局の名称、「発行者」が上位のルート認証局になります。

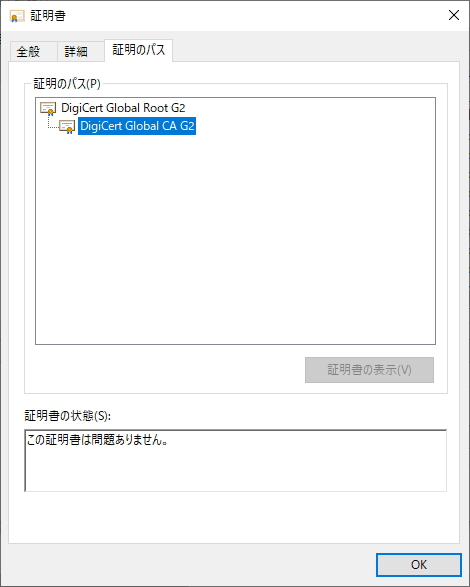

階層構造は「証明のパス」タブで確認することができます。

なぜこうした中間認証局が必要になるのというと、

ルート証明書への影響を最小限に抑えるため

になります。

もしルート認証局のみですべての証明書を発行していたとすると、ルート秘密鍵に問題が発生した場合、そのルート認証局が発行したすべての証明書が無効になってしまうからです。

つまり、すべての電子証明書が利用停止になります。ルート証明書というのはそれほど重要なもので、ルート証明書の秘密鍵の保管は万全のセキュリティを施す必要があるのです。

そこで、通常はルート認証局の秘密鍵を厳重に保管し、実際の証明書発行は中間認証局に委任します。万が一、中間認証局の秘密鍵が漏えいした場合でも、影響はその中間認証局配下の証明書に限定され、ルート秘密鍵そのものは保護されます。

このような階層構造により、リスクの分散と運用上の安全性が確保されています。

中間認証局による階層システムは、HTTPS通信で多く利用されています。攻撃リスクの高いサーバ証明書は、中間認証局が発行する電子証明書を利用しています。中間認証局を間に挟むことによってセキュリティ上の対策にもなっています。(詳しくは、SSL/TLSとは で学習します)

政府認証基盤(GPKI)

さて、これで認証局の仕組みについてすべて学習しました。

認証局の存在によってPKIは安全な基盤となるのです。2001年の電子署名法の施行によって、デジタル署名がある電子申請や商取引、契約などが法的にも効力を持つようになりました。

これを受けて、政府が認証局を運営する、

GPKI(ジーピーケーアイ)

の運用が開始されています。

GPKIは「政府認証基盤」とも呼ばれ、Gは「Government=政府」の意味です。政府(各府省庁)をはじめとして、公的機関に申請、届出する書類は数多くあります。これらを電子申請できるように整備された認証局です。身近な例として確定申告などがあります。

GPKIは主に各府省庁の職員に対して「官職証明書」を発行する仕組みです。官職証明書は、行政の担当者(処分権者)が正当な権限を有していることを証明するための電子証明書です。

一方、国民向けには 公的個人認証サービスがあり、マイナンバーカードに格納される署名用電子証明書などが発行されています。このように、日本の電子政府基盤は、行政側を証明するGPKIと、国民側を証明する仕組みに分かれて構成されています。

こうした官職証明書を発行する認証局を、

政府共用認証局

と言います。

これらの政府系認証局のルート証明書は、一般的なOSやブラウザにプレインストールされているわけではありません。そのため、主に国内の行政手続用途に限定して利用されています。

政府が運営しているので信頼できると言えばそれまでですが、政府共用認証局は複数存在します。統廃合が進んですべての府省庁で認証局が設立されているわけではありませんが、政府共用認証局はそれぞれが「相互認証」することによって信頼性を高めています。

どのように相互認証するのかというと、それぞれが個別に認証し合うわけではなく、

ブリッジ認証局

という仲介専門の認証局を介して相互認証を行います。

ブリッジ認証局を仲介することによって個別に相互認証する手間を省いています。この相互認証の輪は、政府共用認証局だけでなくブリッジ認証局を通して民間の認証局にも広がっています。

さらに、政府共用認証局とブリッジ認証局の仕組みは地方公共団体にも広がっており、LGPKI(地方公共団体組織認証基盤)として都道府県レベルでの申請にも対応しています。

LGPKIのLは「Local」の略です。LGPKIでは地方公共団体認証局が「職責証明書」を発行します。

相互認証は、ブリッジ認証局が発行する「相互認証証明書(クロス証明書)」によって信頼関係が確立されます。これにより、異なる認証基盤間でも信頼経路を構成することが可能となり、広域的な電子申請環境が実現されています。

また現在、この他にも公的なPKIが運営されています。

例えば、保健医療福祉分野のPKIとして「HPKI=Healthcare PKI」、大学間連携を実現するためPKIとして「UPKI=University PKI」、マイナンバーカードを利用して本人確認を行う公的個人認証サービス「JPKI=Japanese PKI」があります。

更新履歴

- 2008年11月24日

- ページを公開。

- 2009年6月3日

- ページをXHTML1.0とCSS2.1で、Web標準化。レイアウト変更。

- 2018年1月30日

- ページをSSL化によりHTTPSに対応。

- 2026年2月17日

- 内容修正。

著者プロフィール

YAMANJO(やまんじょ)

- 経歴

- 岡山県出身、1980年生まれ(申年)の♂です。現在、総合病院で電子カルテなどの情報システム担当SEとして勤務。医療情報学が専門ですが、ネットワーク保守からプリンタの紙詰まり、救急車の運転手までこなしています。

- 医療情報技師、日本DMAT隊員。ITパスポート、シスアドなど、資格もろもろ。

- 趣味は近所の大衆居酒屋で飲むこと、作曲(ボカロP)、ダイビング。

- 関連リンク

- 詳細なプロフィールはこちら

- 作成したボカロ曲などはYoutubeへ

- X(Twitter)